【FIDO網路身分識別1】FIDO網路身分識別是什麼?

|

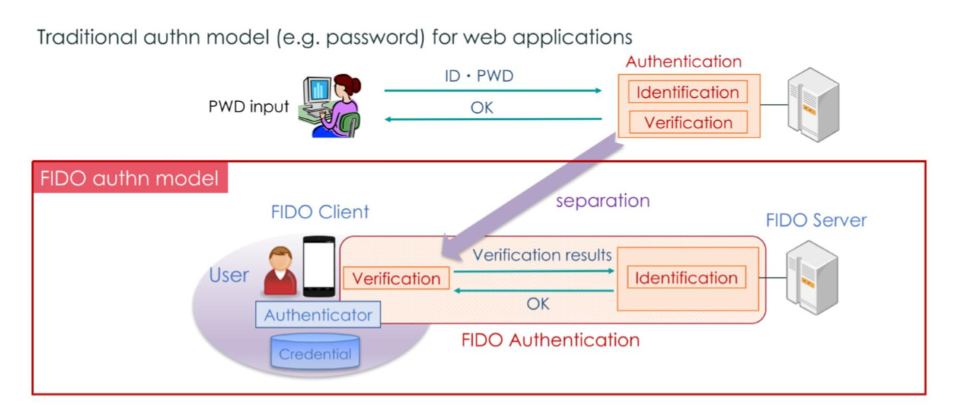

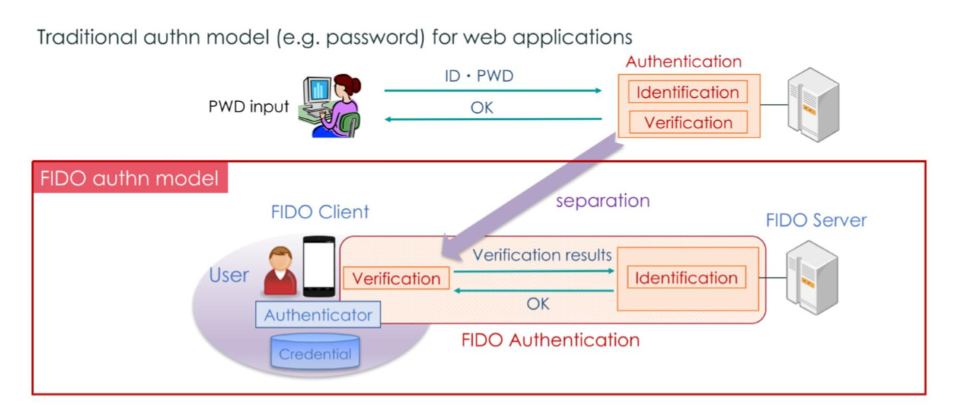

不同於傳統網路服務的密碼驗證,FIDO認證模式是將身分「驗證」與「識別」拆分開,用戶端需搭配認證器,來做到身分驗證,並採公私鑰架構來保障安全,同時,在FIDO伺服器上,只有保存公鑰不保存密碼或私鑰,因此也就不存在分享祕密的問題。

在登入網路服務時所使用的密碼,衍生的管理問題,已成網路安全一直在關注的防護面向,不只是使用者會忘記,以及設定弱密碼或相同密碼等狀況,更嚴重的問題還是在大量帳密外洩,以及偽冒網站的網路釣魚,進而造成的企業與個人資產損失,是全球企業與民眾都在面對的問題。

>什麼是FIDO?認識新世代網路身分識別

基本上,FIDO標準將為各種網站和行動服務,提供了一套開放的標準協議,透過安全模組、生物辨識等技術的搭配,要讓使用者無需再用傳統的輸入密碼方式來進行身分辨識。。

這項標準由產業成員合力推動而成,目的是要提供一個更簡便、安全的網路身分驗證方式,以解決過去密碼造成的各式問題。

以網路服務的傳統密碼認證模式而言,用戶輸入的帳號與密碼,在驗證身份的伺服器這一端,必須要經過身份識別(Identification)與身份驗證(Verification)的程序,確認後允許使用者登入。

而在FIDO認證模式中,最大特色則是本地裝置端的身分驗證,以及線上身分識別相結合,並採公私鑰架構來提供安全的保障。也就是說,身份的識別與驗證,是分開在裝置與伺服器端進行。

再從FIDO認證的產品類型來看,則是包含三大要素,分別是FIDO驗證伺服器、FIDO 用戶端,以及驗證器。

具體而言,FIDO用戶端搭配驗證器(Authenticator),可提供身份驗證,FIDO認證伺服器端則負責身份識別,並且,私鑰保存在認證器的內部,將受到不同層級的保護,公鑰則存放在FIDO認證伺服器端。

這也意謂著,在FIDO驗證模式之下,少了傳統密碼存在被攔截與破解的風險,由於伺服器端也不再集中存放密碼,也能夠避免過去整批帳密被竊取的風險。

● UAF:是免密碼輸入的認證協定,包括使用生物識別技術。

● U2F:是用於雙因素認證,以強化身分認證安全性。

● FIDO2:主要包含W3C全新的網路驗證標準WebAuthn,以及FIDO的用戶端至驗證器協定CTAP 規格,可說是包含UAF與U2F的部分特性,但又不盡相同,本質上還是瀏覽器的應用。

基本上,以UAF與U2F而言,是FIDO聯盟在2014年所公布,一般稱之為FIDO 1.0標準,推廣多年;而FIDO2則是在2018年公布,才推出不到一年,便受到極大關注,主要原因就是成為全球國際性標準,開放WebAuthn登入機制,讓網站應用門檻大幅降低。

新世代網路身分識別FIDO標準崛起,進入無密碼時代

關於新興身分驗證方式的議題,除了繼續關注各種技術的最新進展,產業的部分也有新的變化。首先,我們要認識一下FIDO(Fast Identity Online)聯盟,它是在2012年成立,屬於非營利的產業聯盟,目標是為各種網站和行動服務提供一套開放、互通的標準,以解決近年身分認證技術彼此之間,缺乏互通性的問題,並希望讓使用者不用再以傳統的輸入密碼方式,來進行身分辨識。

發展至今,該聯盟已有超過250個會員加入,包括最早支持的PayPal、英飛凌,以及Google、微軟等雲端巨擘,而且,從晶片、設備與生物特徵解決方案業者,網路服務商、金融機構到政府組織,都有業者參與其中,這已經是整個產業生態為迎向未來趨勢,都期許要推動的一個新開放標準。

現在這個時間點,其實也是FIDO標準與無密碼登入,有望快速擴張的一年,這將是國內各界都不能忽視的新趨勢。關鍵因素之一,就是新FIDO2標準在2018年推出,同時被納入國際網路與電信標準,甚至有業者開始宣告無密碼元年的到來。

事實上,在這幾年全球雲端大廠的不斷推動下,例如,微軟在2018年9月開始預告「密碼時代的結束」;2019年1月初,Google公布2019年資安趨勢預測中,對於雲端的身分與安全,也指出將有更多服務會採用更強的雙因素驗證方法,以防範網路釣魚,並採用FIDO標準,將朝向真正的無密碼(Password-less)時代邁進。

參考資料來源: https://www.ithome.com.tw/news/128566

若您對此解決方案有興趣,想採用卻不知道該何去何從?

SafeNet Authentication Service SAS雲端驗證是您的最佳選擇!

欲詳細了解產品資訊請拜訪:

正新電腦 http://www.pronew.com.tw/ 04-24738309

| 網址 | http://www.pronew.com.tw |

-

- 台灣高山茶葉批發!茶農自耕、自有高海拔茶園、茶廠,高山茶批發、烏龍茶批發、紅茶批發、綠茶批發、東方美人茶葉批發:樂菁茶業

- 拓普TOP 高效自由光系列燈具換裝簡便與快速,大幅降低燈具維護成本,非常適合廠房LED照明、倉儲LED照明、校園LED照明、運動場LED照明。

- 水銀燈,複金屬燈超耗電,最佳的取代LED照明燈具:拓普照明自由光LED燈具是取代水銀燈,複金屬燈的最佳LED照明燈具

- 活動帳篷種類很多,按照適用的場所,大致可分為大型歐式組合帳、波浪帳篷、歐式帳篷、帝王帳篷、快速帳篷、屋式組合帳、宮廷帳篷。帳篷工廠直營,專業設計開發,歡迎洽詢舜盛帳篷,提供各種活動帳篷的訂做、客製化

- 大型鋼構廠房改善廠房照明,工廠照明改善,學校運動中心高空照明改善,廠商推薦:拓普照明

- 專業LED照明工程廠商,節能補助案協助申請:台鈺照明

- 楓格油漆是桃園油漆工程行在桃園地區從事油漆粉刷工程,價格實在,施工工期準確,油漆粉刷工程價目表清楚,專業施工。

- 平鎮冷氣維修,桃園冷氣維修:金豐水電冷氣工程位於平鎮區,提供大桃園家庭水電維修、家庭水電、衛浴設備安裝、冷氣安裝、服務的專業廠商。

- 昱金水電工程行位於新北市新莊區,具有甲級電匠執照、室內配線乙級、用電設備檢驗等職業證照,為新北市、台北市與桃園地區的企業、工廠、家庭提供水電工程、高低壓配電、冷氣空調工程、消防設備、衛浴設備、水管設備等服務。

- 上美沙發行 – 專業沙發椅墊訂製推薦。我們提供訂做服務,包括沙發椅墊、沙發布套、貓抓布椅墊等。致力於沙發椅墊和實木沙發椅墊的訂製修理,是您可信賴的沙發修理與訂做工廠。立即洽詢,打造專屬您的舒適沙發體驗。

- 皂籽瓏 手工皂,2017年成立,以純手工製作,搭配植物精華,為您打造天然肌膚護理的極致享受。皂籽瓏的配方包含海茴香、薑黃、生薑、左手香等天然成分,每款手工皂都是用心製作,滿足您的不同需求。

- 貴金屬回收、收購、買賣,24小時全省服務!含金貴金屬回收、金鹽回收、含銀貴金屬回收、銀膏回收、含鉑貴金屬回收、含鈀貴金屬回收、含銠貴金屬回收,大量少量皆收。

- 貴金屬回收,精煉,提純,收購,廢鈀液回收,廢鈀水回收:明盛貴金屬回收精煉,專精於黃金回收、白金回收、銀回收、廢晶圓回收、CPU回收..等高價現金回收。

搜尋

分享轉發

今日最熱門

- 春茶批發 高山茶批發 茶廠直營批發零售/樂菁茶業 (16 瀏覽數)

- Sentinel LDK軟體保護鎖|程式碼加密工具|防逆向工程 (6 瀏覽數)

- 微型創業的相關工作人員,可加入台北市企劃經理人職業工會。 (5 瀏覽數)

- Sentinel LDK軟體授權管理,防逆向工程,程式碼加密 (5 瀏覽數)

- 雲端驗證|網路認證鎖|網頁登入驗證|無密碼身分驗證 (4 瀏覽數)